Segurança Cibernética com a Nova Política Nacional (PNCiber)

A PNCiber tem como foco fortalecer a capacidade de resposta a incidentes cibernéticos, tanto no setor público[…]

GitFlow: Melhore o desenvolvimento com fluxos de Trabalho no Git

O GitFlow é um modelo de branching e estratégia de fluxo de trabalho desenvolvido para facilitar o[…]

Git: Seja mais produtivo usando o Controle de Versão

O Git é um sistema de controle de versão distribuído amplamente utilizado no desenvolvimento de software. Aqui[…]

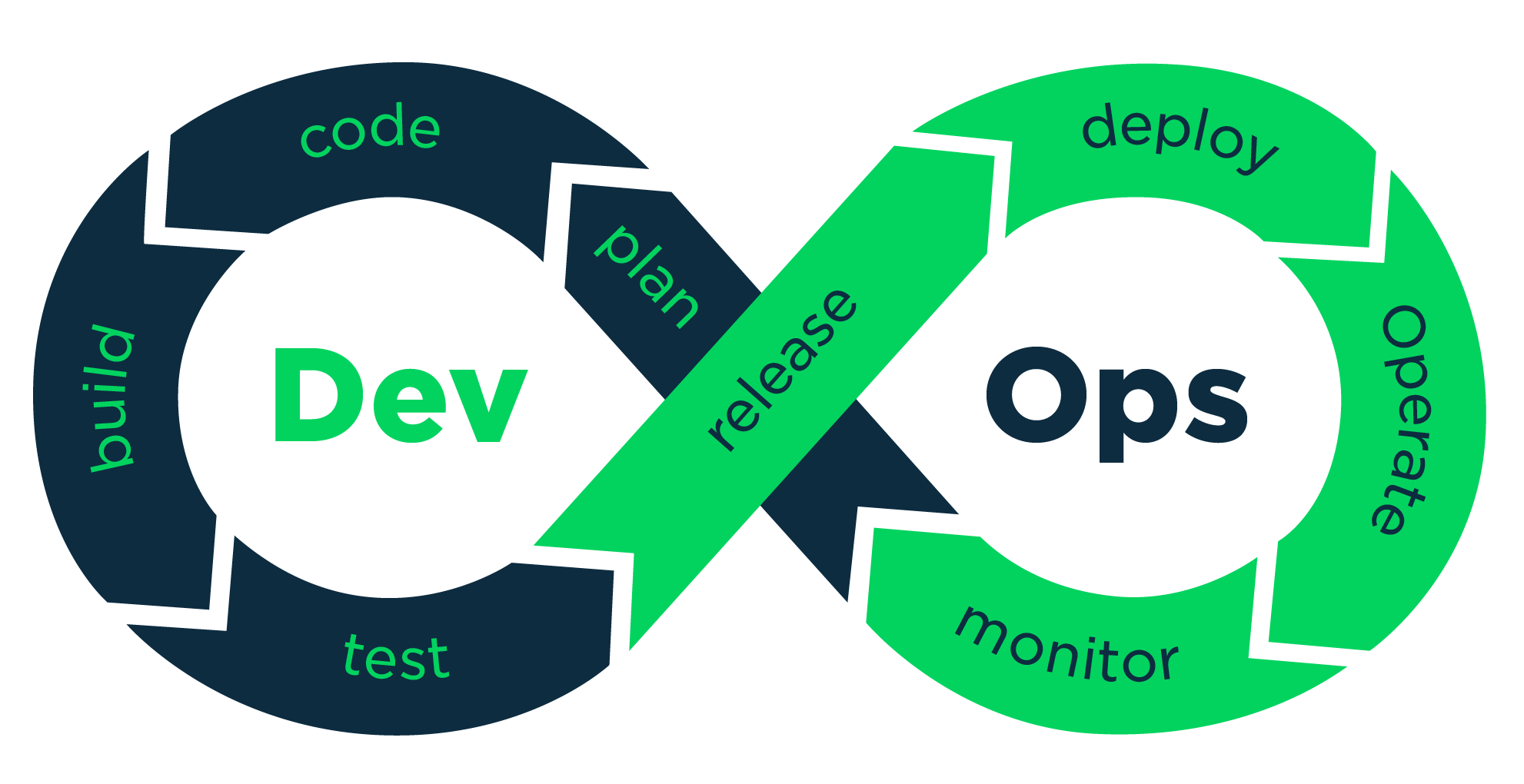

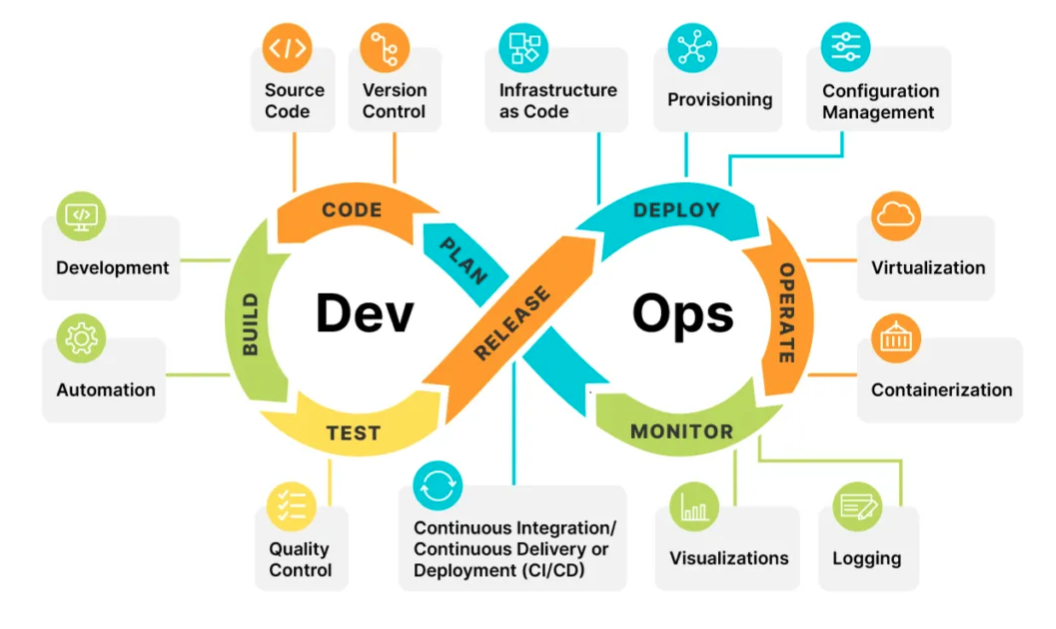

DevOps as a Service

DevOps as a Service é um divisor de águas para organizações que buscam agilizar seus processos de[…]

Vantagens de adotar medidas DevOps

Os principais benefícios do DevOps são: Redução do tempo de entrega,Melhoria da qualidade do software,Aumento da eficiência,Redução[…]

Suporte Técnico Proativo: O Pilar da Estabilidade Empresarial

Na era digital, o suporte técnico proativo é crucial para manter sistemas e redes robustos. Antecipando e[…]

Desvendando o Caminho para o Sucesso: A Importância do Planejamento Estratégico de TI

Em um mundo cada vez mais digital, o papel da Tecnologia da Informação (TI) tornou-se crucial para[…]

O Motor do Progresso: Por que a TI Precisa Acompanhar o Crescimento Empresarial?

Em um cenário empresarial cada vez mais competitivo e tecnologicamente avançado, a capacidade de crescer e se[…]

Ferramentas para aplicar as boas práticas de envio de e-mail transacional (via sistema)

Ao escolher um serviço, considere a escala de suas operações, requisitos de personalização, necessidades de rastreamento e,[…]

Confira a forma correta do seu sistema enviar emails (em massa)

O envio de e-mails transacionais, também conhecido como envio em massa ou envio de newsletters, é uma[…]